A manchete na web (Terratecnologia27/10/07)

Sábado, 27 de outubro de 2007, 04h11

Ministério Público quer fim do anonimato na web

O Ministério Público Estadual do Rio entrou com ação na Justiça contra a Google do Brasil, quinta-feira, para obrigar o site a fornecer, sem necessidade de consulta judicial, dados de usuários do Orkut acusados de praticar crimes. Desde o início do ano, o MP e o Google têm se reunido para conversar sobre troca de informações, mas, segundo o Ministério Público, até agora não houve acordo. O Google diz que já informa os dados quando é requisitado, mas alega que não teria como fazer isso sem o pedido judicial, pois estaria descumprindo lei americana.

A ação foi impetrada na 26ª Vara Cível do Rio, pela Promotoria de Cidadania. De acordo com o pedido, o Google seria obrigado a entregar diretamente ao Ministério Público e à Polícia Civil os números de Internet (IP) dos usuários investigados. Os IPs podem identificar criadores e integrantes de comunidades.

IP contra usuário falsoCaso o pedido seja acatado, o Google pagará multa de R$ 50 mil por cada requisição não cumprida. O MP afirma que é difícil identificar usuários sem IP, pois muitos criam comunidades com perfis falsos. O órgão também acusa o Google de, ao não fornecer os IPs, "contribuir para que indivíduos e organizações que usam o Orkut para praticar ilícitos permaneçam impunes".

O Ministério Público acrescenta ainda que o pedido feito à Justiça não representa uma quebra de sigilo de dados dos usuários, pois as informações armazenadas no Orkut seriam passíveis de apreensão como qualquer outro documento.

Comunidade fora do arDesde abril, Google e MP têm conversado sobre os crimes no Orkut. Por meio de um acordo, o site se comprometeu a retirar do ar comunidades com conteúdo de apologia ao crime. Entre os grupos de discussão investigados estão 'Eu sei dirigir bêbado' e 'Sou de menor, mas adoro dirigir'.

A Justiça decidirá agora se acata o pedido do Ministério Público. Em caso afirmativo, vai determinar como se dará o fornecimento dos dados e se isso realmente será feito de forma direta.

Ação do MP surpreende empresaO relações-públicas da Google no Brasil, Félix Ximenes, disse ontem a O DIA que a empresa foi surpreendida pela ação judicial. "Ainda não fomos notificados, mas adianto que estamos surpresos com a decisão do Ministério Público. Desde o início do ano, conversamos com o MP sobre a questão do fornecimento dos dados, em um diálogo aberto. Temos um acordo, colaboramos em outras ocasiões e entregamos as informações dos usuários quando os pedidos são feitos judicialmente", afirmou Ximenes.

De acordo com o relações-públicas da Google, não é possível entregar as informações e IPs dos participantes do Orkut sem uma solicitação oficial à Justiça. "Isso descumpre a lei americana, país onde estão os servidores do Orkut, e me parece que é inconstitucional segundo as leis brasileiras", disse Félix Ximenes.

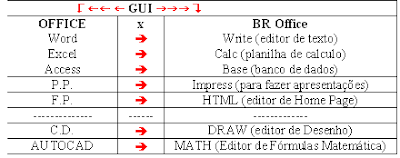

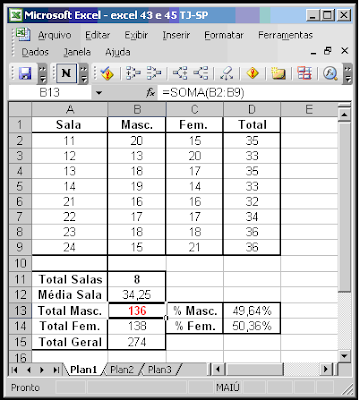

têm, respectivamente, as seguintes funções:

têm, respectivamente, as seguintes funções: